Stoppez les Intrusions.

Piégez l'Attaquant.

Ne laissez plus les menaces agir dans l'ombre pendant des semaines. La plateforme TrapEye détecte les attaquants dès leur premier mouvement et réduit drastiquement votre temps moyen de détection (MTTD).

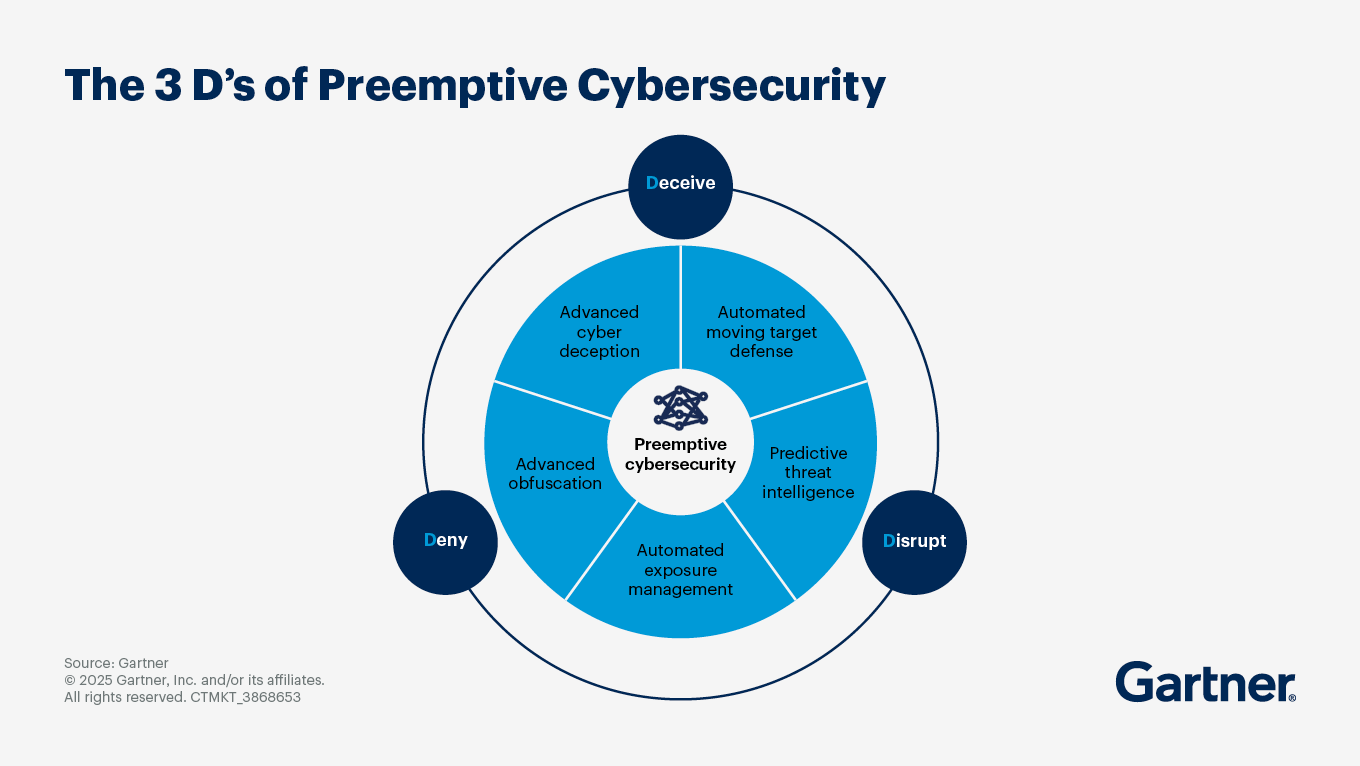

Les Cyberattaques Sophistiquées Restent Invisibles Pendant des Semaines. En moyenne 200 jours

La technologie de déception réduit drastiquement ce délai de détection, avec un taux de faux positifs quasi nul.

TrapEye condamne l'attaquant dès son premier mouvement . Un intrus peut parvenir à s'infiltrer en contournant EDR et pare-feu, mais il ne pourra éviter d'interagir avec votre réseau pour se propager.

Pourquoi TrapEye

Transformez votre environnement en un terrain miné pour les attaquants

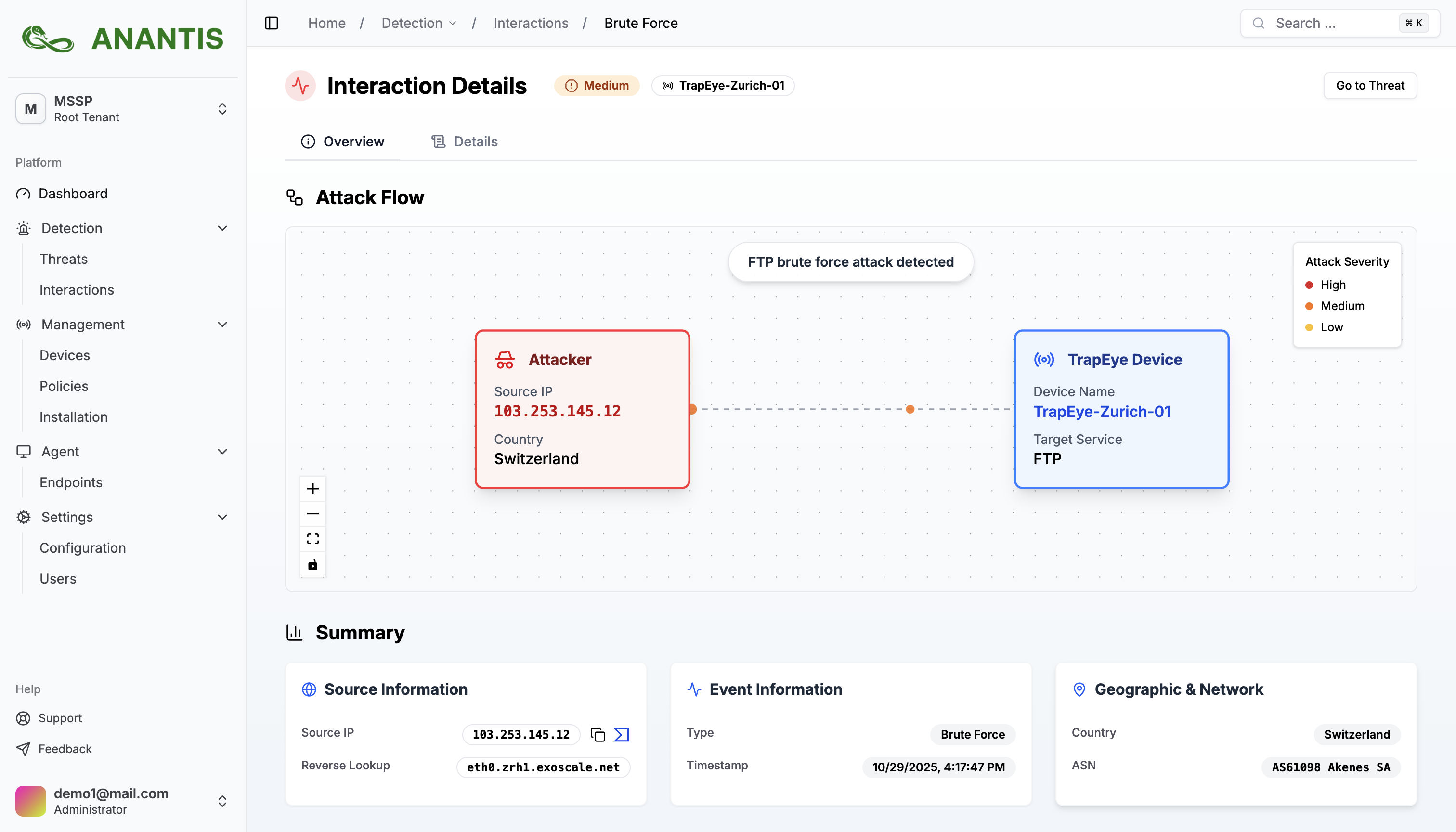

Alertes Haute Fidélité

La déception ne génère que des alertes exploitables. Sans bruit, ni faux positifs. Augmentez l'efficacité de votre SOC en automatisant vos réponses.

Réduisez votre MTTD de 90%

Détectez les attaquants dès le premier contact. Recevez des alertes instantanées dès qu'un intrus interagit avec un piège - plus de zones d'ombre.

Souveraineté Numérique Suisse

Toute l'infrastructure et les données sont hébergées exclusivement en Suisse, hors de portée des lois de surveillance étrangères.

Détection Alignée sur MITRE ATT&CK®

Chaque interaction est liée au framework MITRE ATT&CK®, offrant une visibilité claire sur les tactiques des attaquants.

Analyses Avancées et Rapports

Obtenez une vision claire sur les menaces via des tableaux de bord interactifs dans la console web et un rapport mensuel synthétisant les risques.

Intégration Transparente

Connectez-vous à vos workflows SOC et outils SIEM existants. TrapEye enrichit votre infrastructure de sécurité sans perturber vos opérations.

Comment Fonctionne TrapEye

Déployez des pièges

Installez TrapEye sur votre réseau ou cloud en quelques secondes. Chaque piège est réaliste et attire les attaquants.

Détectez chaque intrusion

Dès qu'un intrus scanne ou interagit avec un piège, il se révèle instantanément.

Réagissez immédiatement

Les alertes haute fidélité donnent instantanément à votre équipe visibilité et contrôle.

FAQs

Questions Fréquemment Posées

Découvrez comment la plateforme de déception TrapEye comble les angles morts de votre réseau.

Qu'est-ce que TrapEye ?

TrapEye est une plateforme de déception de nouvelle génération conçue pour détecter les intrus dès qu'ils pénètrent votre réseau. Par le déploiement de pièges réalistes, votre MTTD est réduit drastiquement.

En quoi TrapEye se distingue de la détection traditionnelle ?

La détection traditionnelle analyse des millions d'événements et déclenche des alertes basées sur des probabilités. TrapEye renverse le modèle : toute interaction avec un piège est par définition malveillante.

Combien de temps faut-il pour déployer TrapEye ?

Les pièges se déploient en quelques minutes et apparaissent instantanément dans la console. Ils peuvent être installés sur site et dans le cloud.

TrapEye génère-t-il des faux positifs ?

Non, sauf dans de rares cas comme des tests d'intrusion autorisés. TrapEye repose sur le principe de la sécurité déceptive, les utilisateurs et systèmes légitimes ne touchent jamais les pièges, ce qui donne près de zéro faux positif.

TrapEye est-il juste un honeypot ?

Pas vraiment. Les honeypots traditionnels sont utiles, mais rarement déployés en interne car gérer plusieurs honeypots est complexe et chronophage. TrapEye supprime ces obstacles avec une console unifiée pour la supervision et les alertes, vous offrant tous les avantages sans les complications techniques.

Que se passe-t-il lorsqu'un attaquant déclenche un piège ?

Dès qu'un intrus interagit avec un piège, TrapEye envoie instantanément une alerte avec un contexte détaillé à votre SOC, SIEM ou directement par email. Vous pouvez ensuite déclencher des actions automatisées pour contenir la menace.

Transformez votre réseau en terrain miné pour les attaquants.

Reprenez l'avantage dès maintenant.