· Théo Turletti · For CISO · 3 min read

Meilleurs Honeypots pour Entreprise en 2026 (avec Open-Source)

Découvrez les meilleurs honeypots pour entreprises en 2026, avec solutions open-source et déception avancée pour SOCs et chercheurs.

En 2026, la cyberdéception n’est plus une option. Avec l’IA, les attaquants se déplacent plus vite que jamais, et les organisations ont besoin de solutions honeypots faciles à déployer, réalistes et qui s’intègrent facilement avec leurs outils.

Ce guide évalue les 5 meilleures plateformes de honeypots selon le déploiement, la qualité , la localisation des données, l’interface, le prix et l’intégration SIEM. Que vous soyez une grande entreprise, une équipe SOC ou un chercheur en sécurité, cet aperçu vous aidera à identifier la solution la mieux adaptée à vos besoins.

Points clés

- TrapEye domine pour les entreprises et SOC grâce à son déploiement rapide, ses alertes fiables et sa console multi-tenant complète.

- Thinkst Canary offre un déploiement rapide, des appliances matérielles et de multiples services.

- FortiDeceptor est idéal pour les entreprises alignées Fortinet avec des intégrations spécifiques.

- T-Pot fournit une flexibilité open-source complète, parfait pour les laboratoires de recherche et les SOC avancés.

1. TrapEye – La Déception Made in Suisse

Présentation :

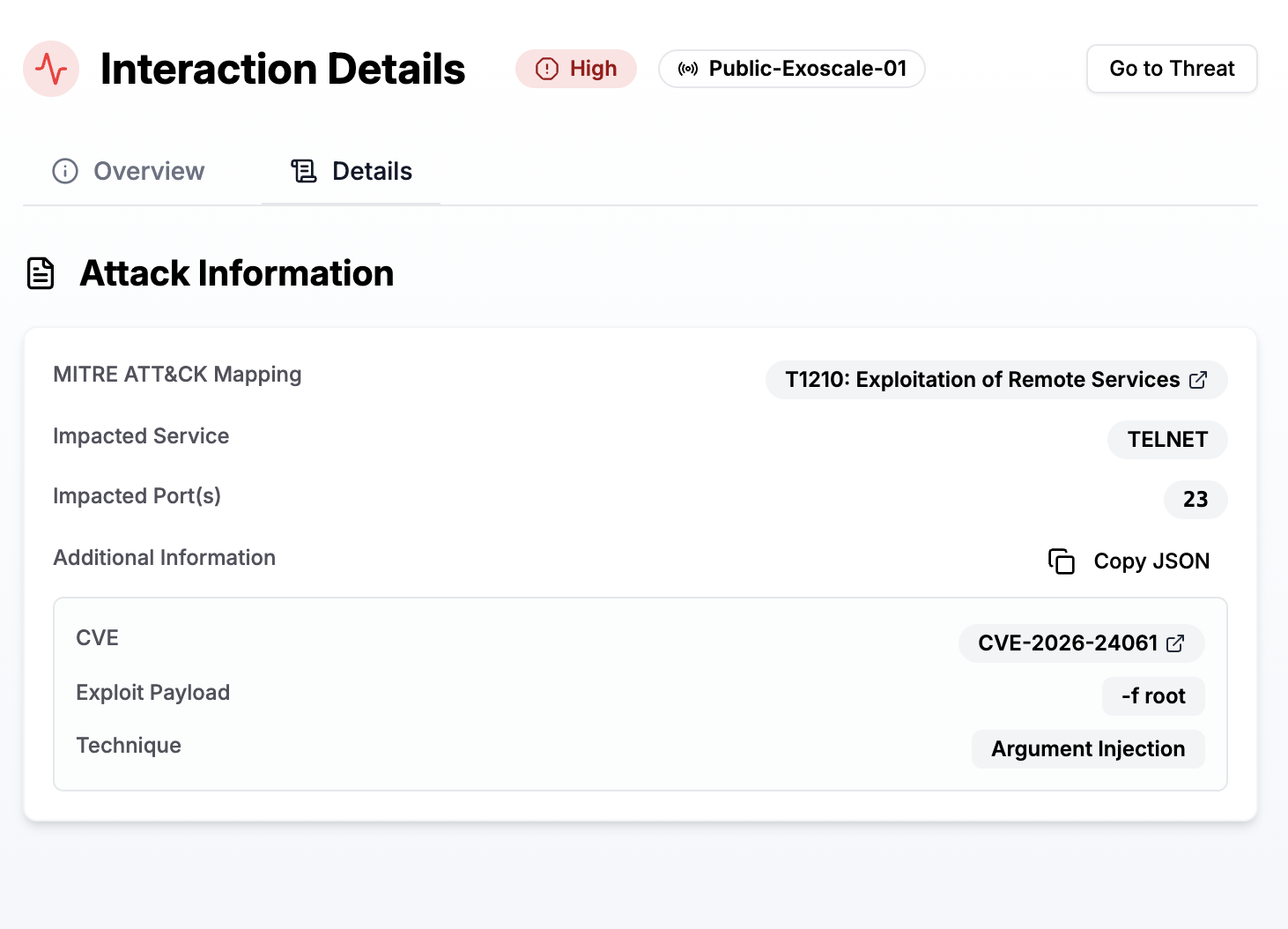

TrapEye se concentre sur la rapidité, la fiabilité et la clarté des signaux. Des leurres légers déclenchent des alertes à haute confiance sans générer de faux positifs, idéal pour les équipes SOC nécessitant des alertes précises et un minimum de charge opérationnelle.

| Critère | Note | Remarques |

|---|---|---|

| Déploiement | ⭐⭐⭐⭐⭐ | Installation en quelques minutes : VM, cloud ou conteneur |

| Services Proposés | ⭐⭐⭐⭐⭐ | Émulation de 10+ services, interactions principalement haut niveau |

| Localisation des données | ⭐⭐⭐⭐ | Console SaaS hébergée en Suisse |

| UI & Analyses | ⭐⭐⭐⭐⭐ | Interface riche, simple à utiliser, analyse granulaire, multi-tenant |

| Prix | ⭐⭐⭐⭐ | 3 000 $/an pour 2 appareils, essai gratuit |

| Intégration SIEM | ⭐⭐⭐⭐⭐ | Intégration complèteavec tout SIEM/SOAR |

2. Thinkst Canary – Déception rapide et efficace

Présentation :

Thinkst propose un déploiement plug-and-play de leurres sur les réseaux et dans le cloud. Conçu pour les équipes de sécurité d’entreprise, il priorise la rapidité et la simplicité.

| Critère | Note | Remarques |

|---|---|---|

| Déploiement | ⭐⭐⭐⭐⭐ | Installation en quelques minutes : matériel, VM, cloud ou conteneur |

| Services Proposés | ⭐⭐⭐⭐⭐ | Émulation de multiples services, 20+ types de honeytokens |

| Localisation des données | ⭐⭐ | SaaS hébergé sur AWS, options UE limitées |

| UI & Analyses | ⭐⭐⭐ | Interface simple, pas de métriques avancées, pas de multi-tenant MSSP |

| Prix | ⭐⭐⭐ | 5 000 $/an pour 2 appareils, pas d’essai gratuit |

| Intégration SIEM | ⭐⭐ | Intégration SIEM limitée |

3. FortiDeceptor – Solution pour les entreprises, très couplés à l’environnement Fortinet

Présentation :

FortiDeceptor propose des leurres réseau intégrés au Fortinet Security Fabric. Idéal pour les organisations déjà investies dans Fortinet, avec des alertes détaillées.

| Critère | Note | Remarques |

|---|---|---|

| Déploiement | ⭐⭐ | Appliance matérielle/VM, peut être complexe hors environnement Fortinet |

| Services Proposés | ⭐⭐ | Leurres de services limités |

| Localisation des données | ⭐⭐⭐⭐ | Options on-premises, version SaaS moins claire |

| UI & Analyses | ⭐⭐⭐ | UI centralisée, peu intuitive, pas de multi-tenant pour SOC |

| Prix | ⭐⭐⭐ | Par VLAN/licence peut devenir rapidement cher |

| Intégration SIEM | ⭐⭐ | Intégration avec FortiSIEM et FortiGate seulement |

4. T-Pot – Open-source, flexibilité totale

Présentation :

T-Pot est un stack open-source communautaire avec 20+ honeypots, dashboards Elastic et modules LLM optionnels. Parfait pour chercheurs et SOC avancés souhaitant contrôle total et visibilité complète.

| Critère | Note | Remarques |

|---|---|---|

| Déploiement | ⭐ | Installation complexe, difficile à gérer pour plusieurs honeypots |

| Services Proposés | ⭐⭐⭐⭐ | Multi-protocole, leurres LLM-backed |

| Localisation des données | ⭐⭐⭐⭐⭐ | Full self-hosted |

| UI & Analyses | ⭐⭐⭐ | Dashboards Kibana, cartes en temps réel |

| Prix | ⭐⭐⭐⭐⭐ | Gratuit, open-source |

| Intégration SIEM | ⭐⭐⭐⭐⭐ | Syslog, ELK, webhooks personnalisés |

5. Cowrie – Spécialiste SSH/Telnet

Présentation :

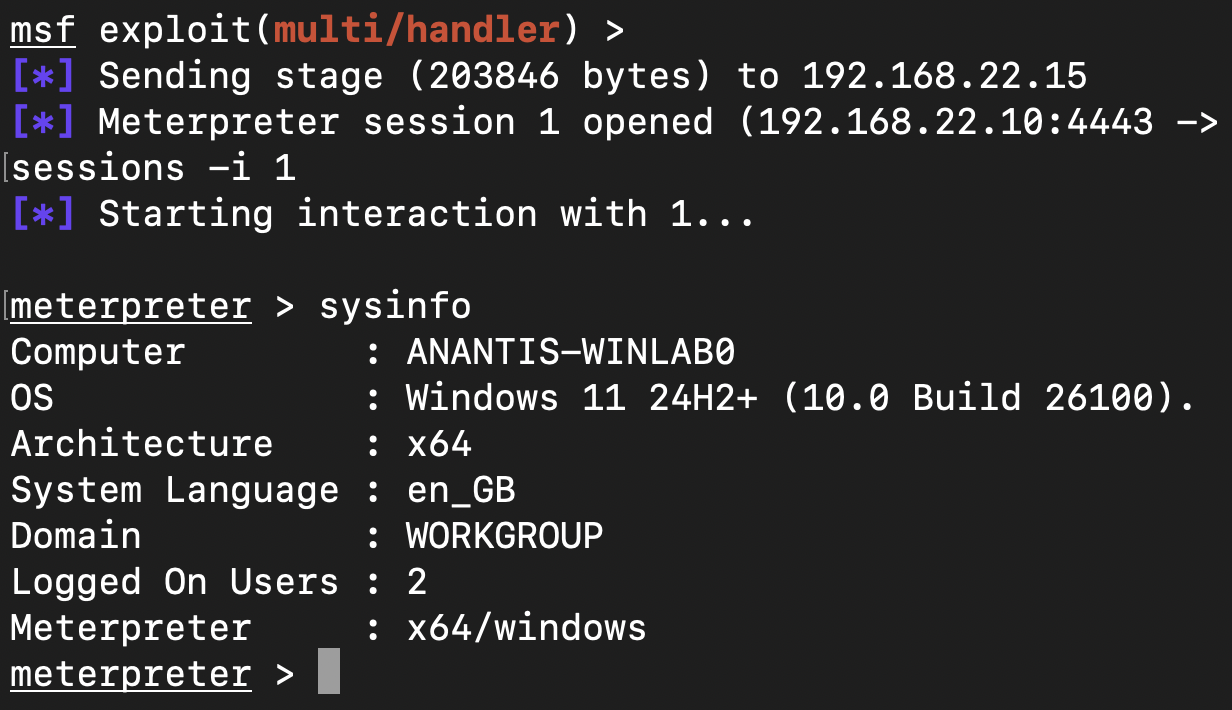

Cowrie capture des sessions SSH/Telnet haute fidélité et offre des capacités proxy, idéal pour la recherche ou les petites déceptions. Léger, gratuit et open-source.

| Critère | Note | Remarques |

|---|---|---|

| Déploiement | ⭐⭐ | Docker, Linux, VM, nécessite une configuration manuelle |

| Services Proposés | ⭐⭐ | Émulation shell complète, mais uniquement SSH/Telnet |

| Localisation des données | ⭐⭐⭐⭐⭐ | Full self-hosted |

| UI & Analyses | ⭐⭐ | Pas d’interface native, dépend de dashboards externes |

| Prix | ⭐⭐⭐⭐⭐ | Gratuit, open-source |

| Intégration SIEM | ⭐⭐⭐ | JSON/syslog seulement, orchestration limitée |