· Théo Turletti · Pour les CISO · 2 min read

Qu’est-ce que la Deception Security ? (Cybersécurité par Tromperie)

Découvrez comment fonctionne la deception security, comment les pièges et leurres numériques permettent de détecter les attaquants tôt, et pourquoi elle est essentielle pour tout SOC moderne.

Définition de la Deception Security

La Deception Security est une approche de cybersécurité qui utilise des systèmes leurres, des pièges et de faux actifs pour pièger et détecter les attaquants dès qu’ils touchent des ressources critiques.

Ces interactions génèrent des alertes à haute confiance, avec un taux de faux positifs quasi nul, permettant aux équipes de sécurité de détecter les menaces très tôt dans le cycle d’attaque.

Comment fonctionne la Deception Security

La deception security repose sur trois composants clés :

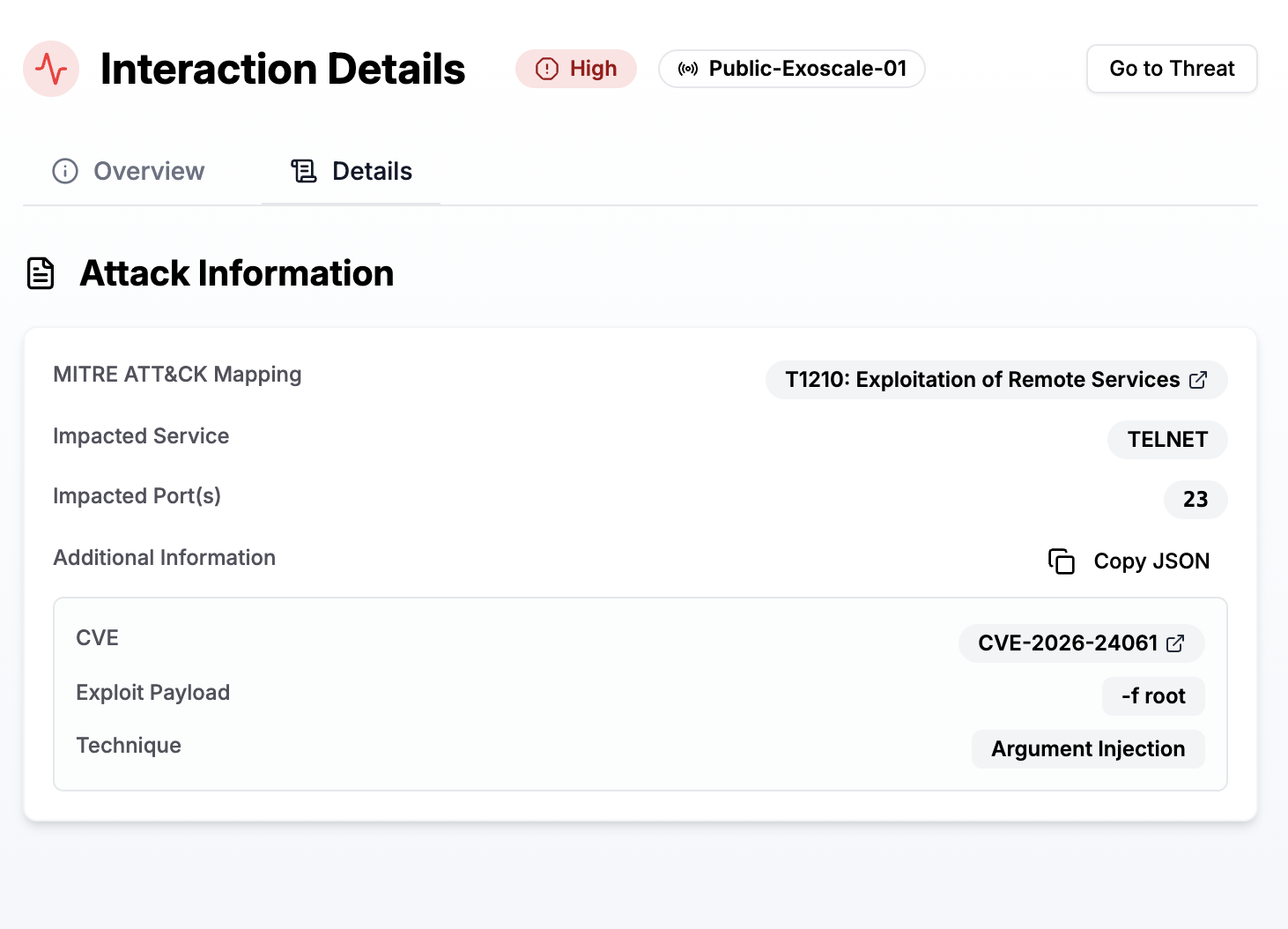

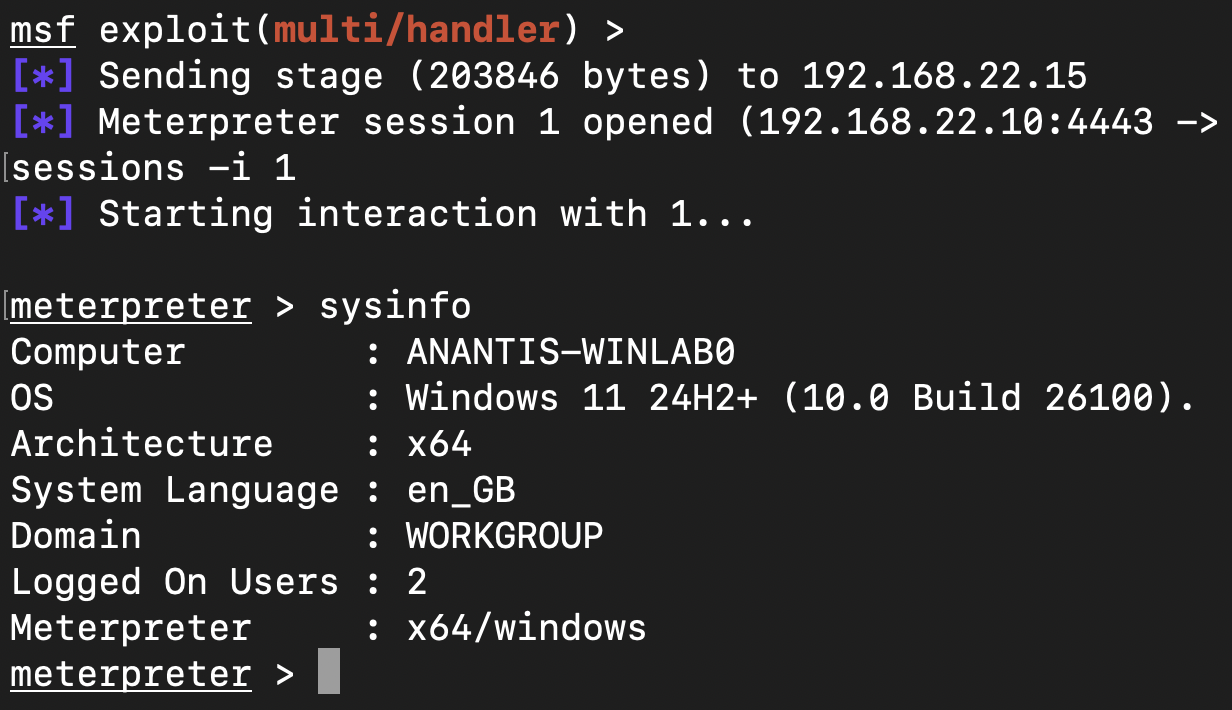

- Pièges (Traps) : faux serveurs, endpoints ou services qui imitent des actifs réels

- Leurres : faux identifiants ou fichiers conçus pour attirer les attaquants

- Moteurs de détection : alertes déclenchées lorsqu’un attaquant interagit avec ces actifs

Contrairement aux outils traditionnels, la détection est entièrement déterministe plutôt que probabiliste ou basée sur l’IA, ce qui permet de réduire fortement les faux positifs.

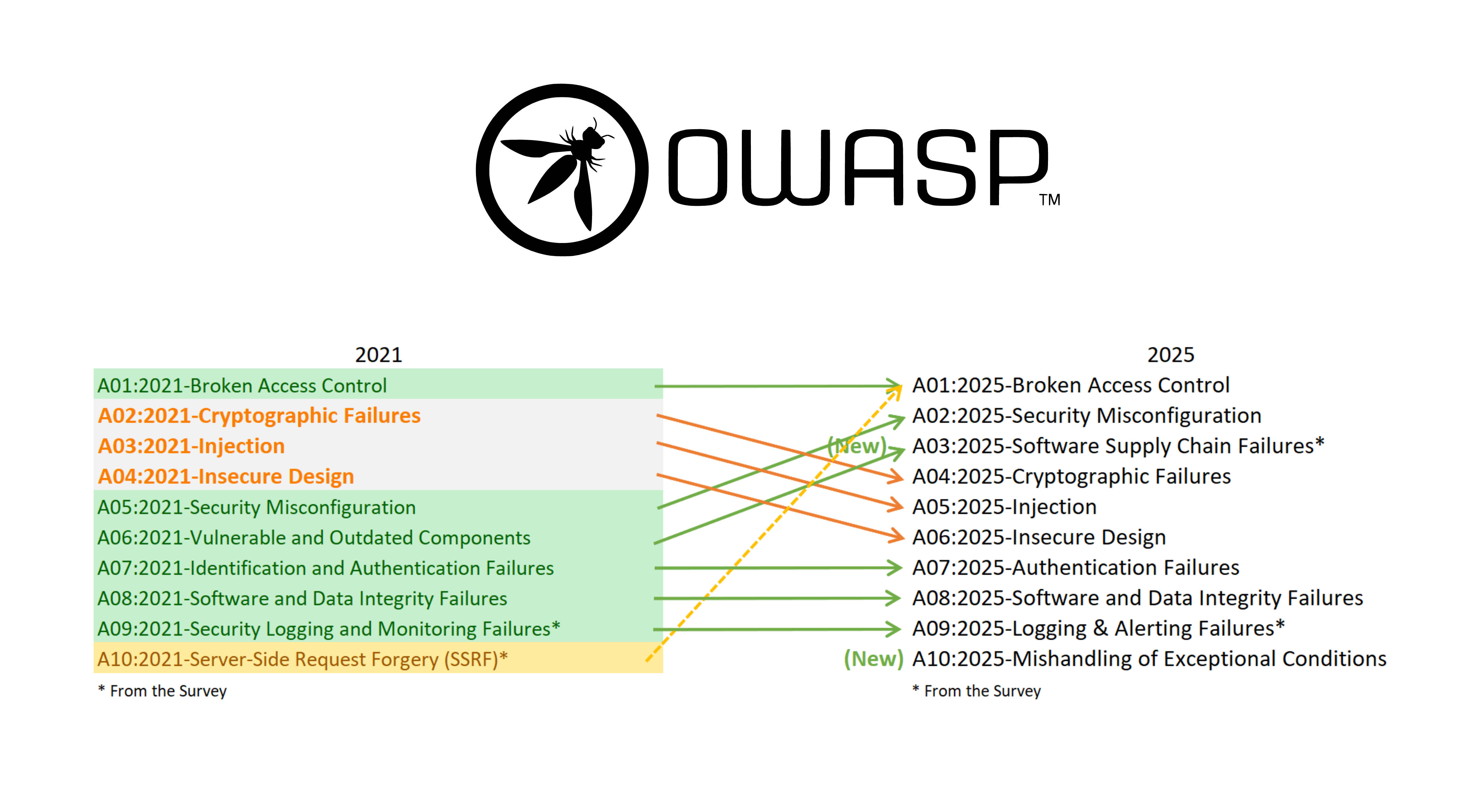

Pourquoi la Deception Security est essentielle en 2026

Les attaquants modernes :

- Utilisent des outils légitimes (Living-off-the-Land)

- Contournent les EDR/XDR avec des charges avancées

- Se déplacent latéralement avant de déclencher des alertes

La deception security les force à commettre une erreur.

Toute interaction avec un actif de deception est un indicateur fort de compromission.

Deception Security vs Honeypots

- Les honeypots sont isolés et souvent utilisés à des fins de recherche

- Les plateformes de deception security sont déployées en environnement de production et évoluent facilement en fonction de la taille de l’environnement.

La deception security étend les honeypots en une véritable stratégie de détection.

Principaux avantages

- Faux positifs quasi nuls

- Détection précoce des attaquants

- Visibilité sur les mouvements latéraux

- Efficace contre les menaces inconnues

À retenir

La Deception Security transforme votre cybersécurité en passant d’une détection réactive à une exposition proactive des attaquants.

Au lieu de courir après les menaces, vous prenez une longueur d’avance et créez un terrain où les attaquants se trahissent d’eux-mêmes.

En savoir plus : https://anantis.io